Kamis, 5 Maret 2026 | 6 min read | Andhika R

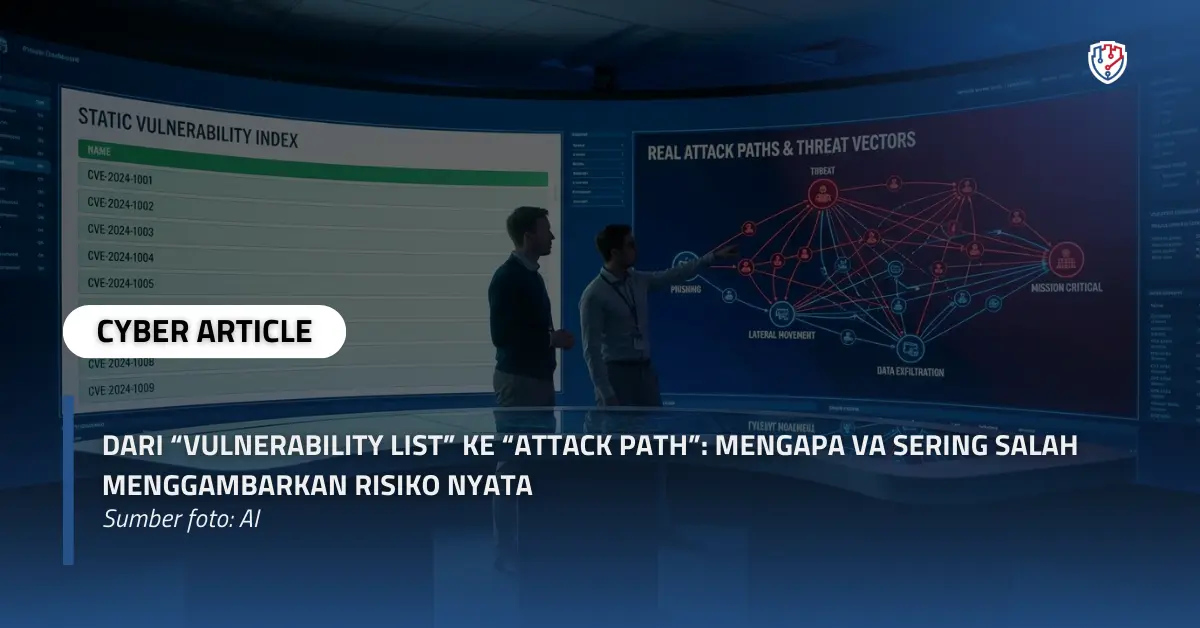

Dari “Vulnerability List” ke “Attack Path”: Mengapa VA Sering Salah Menggambarkan Risiko Nyata

Dalam ekosistem keamanan siber yang kian kompleks, paradigma lama yang menitikberatkan pada kuantitas temuan mulai menunjukkan titik jenuhnya. Banyak organisasi di Indonesia masih terjebak dalam rutinitas administratif yang melelahkan: melakukan pemindaian, menerima laporan setebal ratusan halaman, dan mencoba menambal setiap celah yang ditemukan berdasarkan skor teoritis. Namun, pertanyaan mendasarnya tetap tidak terjawab: Apakah organisasi benar-benar lebih aman hari ini dibandingkan kemarin?

Artikel ini akan membedah mengapa pendekatan Vulnerability Assessment (VA) tradisional sering kali gagal memberikan gambaran risiko yang akurat, serta mengapa transisi menuju Attack Path Analysis (APA) bukan lagi pilihan, melainkan keharusan strategis.

Ilusi Keamanan dalam Tumpukan Laporan

Sering kali, keberhasilan sebuah audit keamanan diukur dari seberapa tebal dokumen laporan yang dihasilkan. Semakin banyak kerentanan yang terdeteksi, semakin dianggap "teliti" proses audit tersebut. Namun, ini adalah sebuah kekeliruan logika yang berbahaya. Laporan VA yang hanya menyajikan daftar kerentanan tanpa konteks adalah data mentah, bukan intelijen keamanan.

Data dari National Vulnerability Database (NVD) menunjukkan bahwa setiap tahunnya, puluhan ribu kerentanan baru (CVE) dipublikasikan. Bagi sebuah tim IT yang terbatas, mencoba menambal setiap kerentanan tersebut adalah perjuangan yang sia-sia. Masalah utamanya adalah VA bersifat statis dan terisolasi. VA memberitahu Anda bahwa ada lubang di jendela, tetapi ia tidak memberi tahu Anda apakah jendela tersebut mengarah ke ruang penyimpanan utama atau sekadar gudang kosong yang tidak terhubung dengan apa pun.

Mengapa Skor CVSS Bisa Menyesatkan Pengambil Keputusan

Standar emas yang digunakan dalam hampir semua laporan keamanan adalah Common Vulnerability Scoring System (CVSS). Meskipun sistem ini sangat berguna untuk kategorisasi teknis, mengandalkannya sebagai satu-satunya parameter prioritas adalah langkah yang kurang tepat.

CVSS memberikan skor berdasarkan karakteristik intrinsik dari sebuah kerentanan secara universal. Namun, skor tersebut tidak mempertimbangkan lingkungan spesifik tempat kerentanan itu berada. Sebagai contoh, sebuah kerentanan dengan skor 9.8 (Critical) pada server pengembangan yang terisolasi mungkin jauh lebih tidak berbahaya dibandingkan kerentanan skor 6.5 (Medium) pada workstation staf keuangan yang memiliki akses langsung ke sistem kliring bank.

Kesenjangan antara "bahaya teoretis" dan "risiko operasional" inilah yang sering kali menciptakan rasa aman palsu. Organisasi mungkin merasa sudah bekerja keras karena telah menambal semua temuan "Critical", namun sebenarnya mereka masih membiarkan pintu samping terbuka bagi penyerang yang cerdik.

Memahami Filosofi Attack Path: Berpikir Seperti Penjahat

Penyerang siber tidak bekerja secara linear dengan memeriksa daftar periksa (checklist). Mereka bekerja secara lateral. Mereka tidak peduli dengan berapa banyak kerentanan yang ada di sistem Anda; mereka hanya peduli pada satu jalur yang dapat membawa mereka ke target utama, seperti data pelanggan, rahasia dagang, atau kendali infrastruktur.

Di sinilah Attack Path Analysis (APA) memainkan peran penting. Berbeda dengan VA yang melihat kerentanan sebagai titik-titik yang berdiri sendiri, APA melihat bagaimana titik-titik tersebut dapat dihubungkan menjadi sebuah rantai serangan (attack chain).

Konsep Choke Points dan Blast Radius

Dalam analisis jalur serangan, kita mengenal istilah Choke Points. Ini adalah titik-titik krusial di mana berbagai jalur serangan berkumpul. Jika sebuah organisasi mampu mengidentifikasi dan mengamankan satu choke point ini, mereka secara efektif telah menutup puluhan bahkan ratusan jalur serangan potensial sekaligus. Ini adalah bentuk efisiensi keamanan yang tidak mungkin dicapai jika kita hanya mengandalkan daftar temuan VA yang bersifat atomik.

Selain itu, memahami Blast Radius atau radius dampak sangatlah penting. Sebuah kerentanan mungkin terlihat sepele, namun jika ia berada di jalur yang menuju ke kredensial administrator domain, maka dampak nyatanya sangat masif. Fokus pada jalur serangan memungkinkan tim keamanan untuk memprioritaskan perbaikan yang memberikan dampak proteksi maksimal dengan upaya minimal.

Realitas di Lapangan: Pengamatan pada Perusahaan di Indonesia

Kesenjangan antara kepatuhan administratif dan keamanan nyata masih menjadi tantangan besar. Pola risiko seperti ini merupakan realitas yang sangat jamak ditemui berdasarkan pengalaman empiris saat mengeksekusi penetration testing di beragam sektor industri di Indonesia. Sering kali ditemukan bahwa sebuah perusahaan telah menghabiskan anggaran besar untuk alat pemindai otomatis yang canggih. Namun, saat pengujian penetrasi dilakukan secara manual dan mendalam, penyerang masih bisa masuk melalui kombinasi kerentanan "Low" dan "Medium" yang secara kumulatif membentuk jalur mematikan ke basis data pusat. Hal ini membuktikan bahwa daftar kerentanan yang panjang seringkali mengaburkan pandangan kita terhadap ancaman yang sebenarnya sedang mengintai di balik layar.

Efisiensi Operasional dan Manajemen Sumber Daya

Salah satu keluhan utama dari departemen IT adalah "kelelahan menambal" (patching fatigue). Dengan ribuan temuan dari alat VA, tim operasional sering kali merasa kewalahan dan mulai mengabaikan peringatan keamanan karena dianggap sebagai gangguan terhadap produktivitas.

Dengan mengadopsi pendekatan berbasis jalur serangan, manajemen dapat memberikan arahan yang lebih jelas kepada tim IT. Alih-alih memberikan perintah untuk "perbaiki semua skor 9.0 ke atas", manajemen dapat menginstruksikan, "perbaiki tiga titik lemah ini karena inilah satu-satunya jalur yang bisa dieksploitasi untuk mencuri data keuangan kita." Perubahan instruksi ini tidak hanya meningkatkan moral tim tetapi juga secara drastis meningkatkan postur keamanan organisasi secara keseluruhan.

Mengintegrasikan Human Intelligence dalam Strategi Keamanan

Alat pemindai otomatis memiliki batasan dalam memahami logika bisnis dan alur kerja manusia. Itulah sebabnya, audit teknis yang hanya mengandalkan perangkat lunak tanpa analisis pakar akan selalu memiliki celah. Keamanan siber adalah permainan antara manusia melawan manusia; teknologi hanyalah alat yang digunakan oleh kedua belah pihak.

Analisis yang mendalam membutuhkan kemampuan untuk melakukan korelasi antara konfigurasi jaringan, hak akses pengguna, dan kerentanan perangkat lunak. Hanya melalui pengujian yang mensimulasikan taktik, teknik, dan prosedur (TTP) penyerang yang sebenarnya, sebuah organisasi dapat benar-benar memahami tingkat kerentanan mereka.

Kesimpulan: Membangun Ketahanan yang Adaptif

Dunia keamanan siber tidak lagi mengenal garis finis. Selama teknologi berkembang, celah baru akan selalu muncul. Oleh karena itu, strategi keamanan tidak boleh berhenti pada pemenuhan daftar periksa atau sekadar memiliki laporan VA yang bersih. Organisasi harus mulai berinvestasi dalam pemahaman yang lebih dalam mengenai bagaimana aset mereka saling terhubung dan bagaimana seorang penyerang dapat menavigasi infrastruktur tersebut.

Mengalihkan fokus dari sekadar mengelola daftar kerentanan menuju pemetaan jalur serangan nyata adalah langkah evolusioner yang membedakan antara organisasi yang sekadar "patuh" dan organisasi yang benar-benar "aman". Keamanan yang tangguh dibangun di atas pemahaman yang tajam tentang konteks, prioritas yang tepat, dan mitigasi yang strategis.

Dalam upaya memperkuat benteng digital ini, kolaborasi dengan mitra yang memahami dinamika ancaman secara holistik menjadi sangat krusial. Fourtrezz hadir sebagai mitra strategis yang berfokus pada penyediaan solusi keamanan siber yang melampaui standar pemindaian rutin. Melalui layanan unggulan seperti Penetration Testing yang mendalam dan Vulnerability Management yang berbasis risiko, kami membantu organisasi Anda mengidentifikasi bukan hanya lubang di pagar, tetapi seluruh jalur yang mungkin ditempuh oleh pihak yang tidak bertanggung jawab.

Keamanan informasi adalah investasi jangka panjang untuk menjaga kepercayaan pemangku kepentingan dan keberlangsungan bisnis. Pastikan langkah pertahanan Anda tidak hanya berbasis pada angka di atas kertas, tetapi pada realitas ancaman yang ada di dunia nyata. Untuk diskusi lebih lanjut mengenai bagaimana kami dapat membantu mengamankan jalur serangan di infrastruktur Anda, silakan menghubungi tim ahli kami.

Fourtrezz | Partner Keamanan Siber Terpercaya Anda

- Situs Web: www.fourtrezz.co.id

- WhatsApp: +62 857-7771-7243

- Email: [email protected]

Andhika RDigital Marketing at Fourtrezz

Artikel Terpopuler

Tags: Cyber Security, Attack Path, Penetration Testing, Manajemen Risiko, Keamanan Data

Baca SelengkapnyaBerita Teratas

Berlangganan Newsletter FOURTREZZ

Jadilah yang pertama tahu mengenai artikel baru, produk, event, dan promosi.