Perum BULOG Masuk ke Daftar terbaru Korban Serangan RansomEXX

Kabar terbaru berasal dari sebuah kelompok peretas ransomware bernama RansomExx yang mengklaim telah mendapatkan data sensitif dari Perum Bulog (Badan Urusan Logistik) Indonesia. Kabar ini pertama kali diunggah melalui sebuah akun Twitter milik FalconFeeds.io pada Kamis (23/02/2023).

Sebanyak 12,77GB data perusahaan milik negara Indonesia yang bergerak di bidang logistik berhasil dimiliki oleh geng peretas ini. Sebenarnya RansomEXX bukanlah geng peretas ransomware baru. Mereka telah beroperasi sejak 2018 tetapi baru dikenal secara publik pada tahun 2020 karena berhasil menginfeksi berbagai organisasi terkenal dunia. Biasanya RansomEXX merupakan jenis serangan tertarget dan pertama kali menginfeksi jaringan milik perusahaan. Setelah berhasil menyusup kedalam jaringan internal perusahaan RansomEXX mampu menonaktifkan berbagai sistem keamanan pada jaringan tersebut untuk melancarkan eksekusi perusaknya. RansomEXX ini dapat menginfeksi berbagai sistem operasi seperti Windows dan Linux. Pendistribusiannya melalui “malware file” dan dimuat secara reflektif di memori tanpa perlu kontak langsung dengan disk ini yang membuatnya sulit dideteksi.

Baca Juga : Server Linux dan Perangkat IoT jadi Target Utama Ancaman Mirai Botnet Jenis Baru

Dilansir dari Cyberthreat.id, RansomEXX mengekspos data milik Perum Bulog dalam bentuk teks jelas mulai dari data tahun 2017 hingga awal 2022. Pihak dari Cyberthreat.id juga telah mencoba menghubungi pihak Bulog tetapi masih belum ada tanggapan hingga kabarnya mulai diunggah.

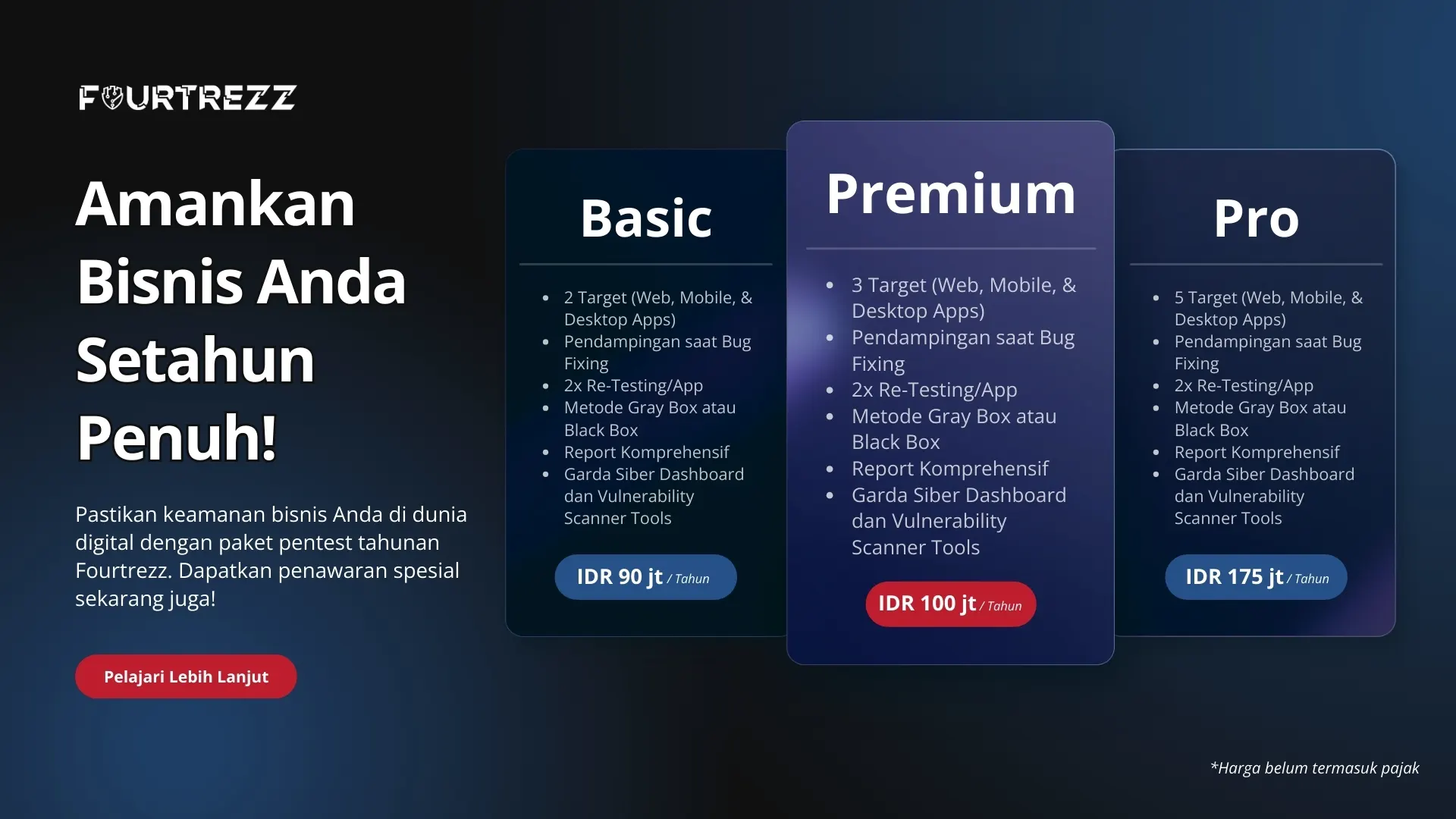

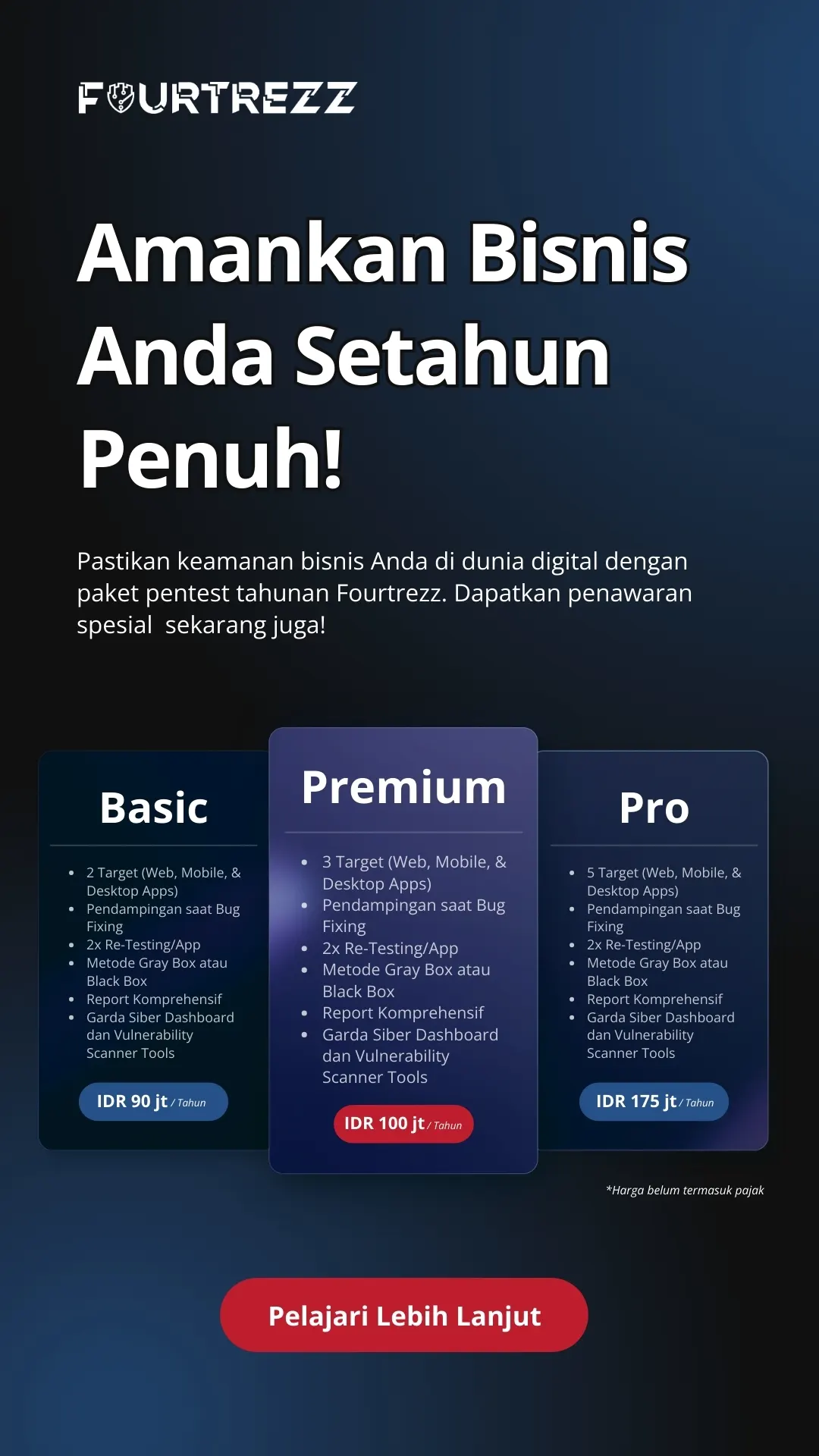

Di Indonesia sendiri serangan RansomEXX tercatat pernah menyerang sistem milik Pertamina pada Maret 2022 lalu dan mengunggah sebesar 430,6 MB basis data di jaringan dark web. Namun sampai sekarang belum ada kejelasan dari pihak terkait atas insiden ini. Sebenarnya terdapat beberapa hal yang dapat dilakukan sebagai langkah mitigasi serangan siber ini yaitu dengan melakukan penambalan terhadap celah dalam sistem operasi, aplikasi yang terinfeksi, melakukan pembaruan terhadap antivirus yang digunakan, melakukan Compromise Assessment (CA) termasuk didalamnya penetration testing dan vulnerability assessment sebagai langkah awal melakukan identifikasi anomali dan akses tidak sah dalam jaringan dan sistem. Meskipun ada langkah-langkah mitigasi yang dapat diambil untuk mencegah serangan siber ini, insiden ini mengingatkan kita bahwa keamanan siber sangat penting dan harus selalu dijaga dengan baik. Semoga pihak terkait segera mengambil tindakan untuk mengatasi dampak dari serangan ini.